¿Qué es la defensa contextual en la DLP de Safetica?

La defensa contextual en Safetica es un modelo de seguridad que aplica decisiones dinámicas en tiempo real basadas en la correlación de múltiples variables:

datos + usuario + comportamiento + contexto + canal

No es un DLP clásico basado solo en reglas estáticas, sino un sistema que evalúa el riesgo de cada operación de datos en el momento en que ocurre

Arquitectura lógica (simplificada)

La defensa contextual se apoya en tres pilares:

1. Clasificación inteligente de datos

-

Inspección de contenido (pattern matching, keywords, regex)

-

Análisis de metadatos

-

Integración con etiquetas externas (si existen)

Resultado: nivel de sensibilidad del dato

2. Telemetría de usuario y endpoint

El agente recoge eventos como:

-

acceso a archivos

-

copia/movimiento

-

subida a web

-

envío por email

-

uso de dispositivos externos

También incluye:

-

identidad del usuario

-

aplicación utilizada

-

proceso que ejecuta la acción

Resultado: contexto operativo

3. Motor de análisis contextual (core)

Aquí ocurre lo importante:

El sistema evalúa cada evento usando múltiples dimensiones:

Variables que analiza (core técnico)

Usuario

-

identidad (AD / Entra ID)

-

rol / departamento

-

privilegios

Comportamiento (UEBA-like)

-

patrones habituales de uso

-

desviaciones (anomalías)

Ej: descarga masiva fuera de lo normal

Tipo de dato

-

sensibilidad (confidencial, público, etc.)

-

tipo (PII, financiero, IP)

Canal / vector

-

email

-

navegador

-

USB

-

cloud (M365, etc.)

Contexto temporal

-

horario laboral

-

actividad inusual (ej: madrugada)

Destino

-

interno vs externo

-

dominios permitidos

-

dispositivos autorizados

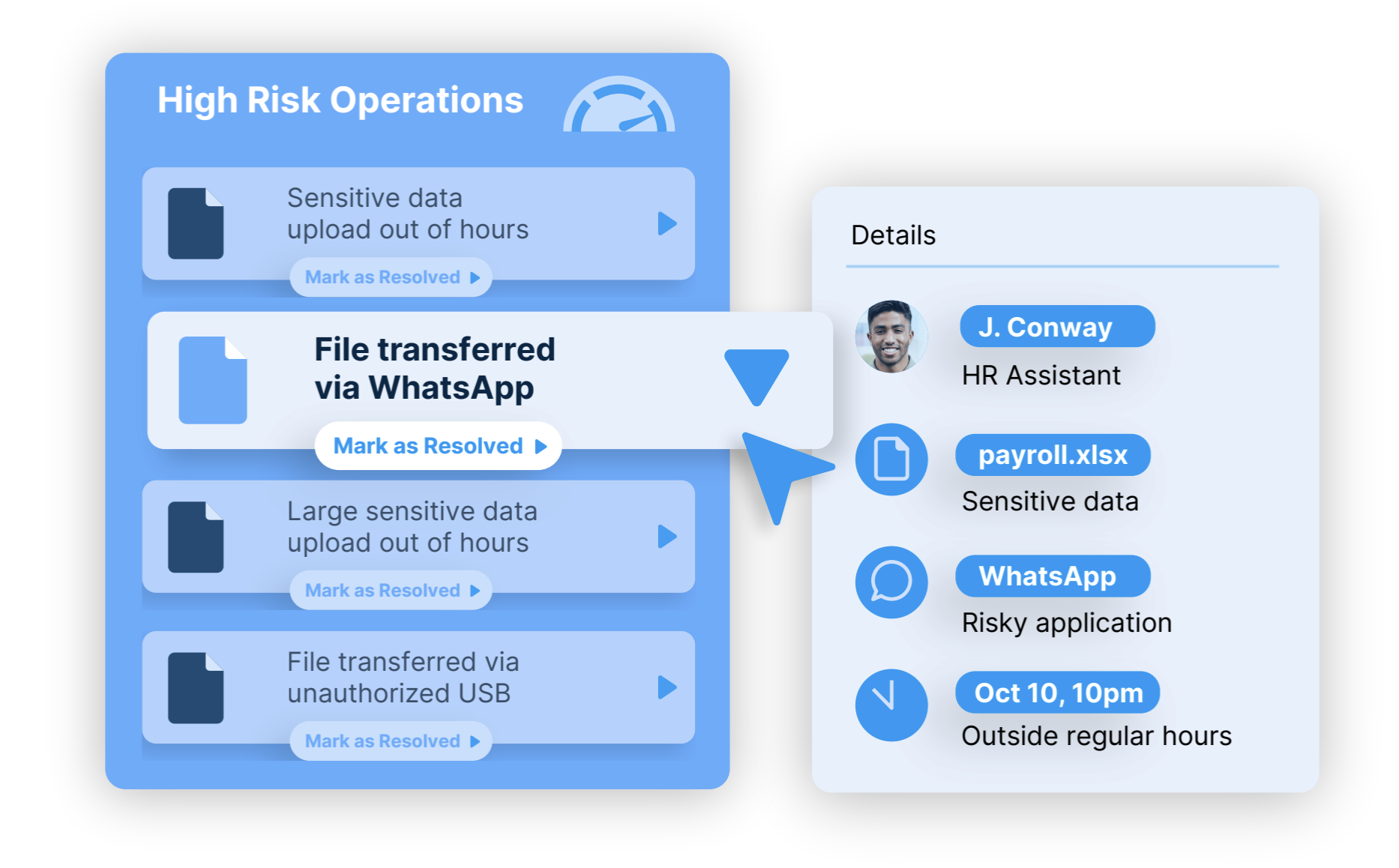

Cálculo de riesgo (concepto clave)

Safetica asigna una puntuación de riesgo en tiempo real a cada operación:

Algo así como:

Ejemplo:

| Factor | Valor |

|---|---|

| Dato sensible | alto |

| Usuario autorizado | medio |

| Hora (fuera de horario) | alto |

| Destino (USB personal) | alto |

Resultado → riesgo alto

Motor de decisión (enforcement)

En base a esa evaluación:

Acciones posibles:

-

✅ Permitir

-

⚠️ Advertir

-

???? Solicitar justificación

-

❌ Bloquear

Políticas dinámicas

A diferencia de un DLP tradicional:

Las políticas no son solo:

“si contiene X → bloquear”

Sino:

“si contiene X + ocurre en contexto Y → bloquear”

Inteligencia adaptativa

La defensa contextual incluye:

-

aprendizaje de comportamiento (baseline)

-

detección de anomalías

-

ajuste dinámico de políticas

Esto reduce:

-

falsos positivos

-

bloqueos innecesarios

Ejemplo técnico completo

Evento:

Evaluación:

-

Clasificación → PII → alta sensibilidad

-

Usuario → finanzas → autorizado

-

Hora → 23:30 → anómalo

-

Destino → USB personal → riesgo

-

Patrón → comportamiento inusual

Resultado:

Score alto → política:

-

❌ bloqueo

-

???? alerta SOC

-

???? log forense

Diferencia técnica vs DLP clásico

| DLP tradicional | Safetica (contextual) |

|---|---|

| Reglas estáticas | Evaluación dinámica |

| Basado en contenido | Multivariable |

| Alto falso positivo | Más preciso |

| Sin contexto | Context-aware |

Últimas entradas

- backup 3-2-1

- Safetica DLP - Data Loss Prevention

- Comprar antivirus ESET nod32

- ESET NOD32 prueba gratis

- ESET Antivirus precio

- Antivirus NOD32 precio

- NOD32

- ESET NOD32

- ESET Endpoint Antivirus

- Antivirus ESET

- ESET Android antivirus

- ESET Online

- Descargar ESET NOD32

- ESET Smart Security

- ESET Mobile Security Antivirus

- Comprar antivirus NOD32

- ESET 2FA

- Antivirus ESET y Autenticación Multifactor: guía de casos de uso para proteger tu negocio

- ¿Cuáles son los métodos de validación de ESET Secure Authentication MFA?

- ESET Internet Security